菜单

首页财产ai正文 担忧的事还有是发生了,真有人给龙虾“投毒” 今日资深开发者正告,LiteLLM的PyPI官方发布版本1.82.8被注入歹意代码。黑客经由过程获取维护者账号权限投毒,官方已经删高危版本,开发者需手动查抄情况。 2026-03-26 14:04 ·字母榜刘奕君 AI投资人解读· LiteLLM是年夜模子生态要害适配层,月下载量高达9700万次,能同一API格局。这次官方版本被注入歹意代码,可窃取多种敏感信息,粉碎力极年夜。 · 黑客经由过程获取维护者账号权限投毒,使用Python特征隐蔽歹意指令。虽已经删除了污染版本,但此前安装的仍有危害。此类投毒可能再发生,因进犯与戍守成本不合错误称。 总结:LiteLLM因广泛运用及焦点职位地方具高投资价值,但这次供给链投毒事务警示其面对安全危害,投资需存眷行业安全趋向和企业应答办法。内容由AI天生,仅供参考

假如你近来于用OpenClaw跑Agent、装Skill,或者者即便只是正常装了几个常见依靠,那你可患上好好留意了!

今日,资深开发者Daniel Hnyk于社交平台X上紧迫发文正告称:LiteLLM的PyPI官方发布版本1.82.8已经被注入歹意代码,并着重夸大“DONOTUPDATE”(请勿更新)。

随后OpenAI结合开创人、前特斯拉AI主管Andrej Karpathy也亲自觉帖称:“软件可骇事务:litellm PyPI供给链进犯。”

不要认为LiteLLM被投毒及OpenClaw没有任何干系。

纵然你没有自动安装LiteLLM,只要你用在OpenClaw的某个Skill或者组件依靠了它,它就已经经于你的项目里运行了。

这就是所谓的依靠链:你依靠一个东西,这个东西再依靠另外一个库,而阿谁库再依靠更多工具。只要此中一环被投毒,危害就会顺着整条链条传导下来。

并且一旦某个底层依靠库被投毒,最贫苦之处于在,你险些没有任何体感。你不会看到报错,也不会收到提醒,一切看起来都于正常运行,但于某一层你看不到的依靠深处,敏感信息可能已经经被暗暗带走。

0一、投毒粉碎力从何而来?

于相识可能的危害以前,咱们先来讲说LiteLLM是甚么。

LiteLLM是年夜模子生态中险些人手必备的要害适配层,其职位地方犹如AI开发界的通用翻译官。

于GitHub上,该项目(BerriAI/litellm)已经斩获超4万颗星,月下载量高达9700万次,是毗连开发者与上百个LLM(如OpenAI、Anthropic、GoogleVertex等)的底层枢纽。

它的焦点价值于在将繁杂的各家API同一为OpenAI尺度格局,使患上开发者只需写一套代码就能无缝切换模子。

别的,于许多企业架构里,LiteLLM不单单是一个库,更是作为“AI网关”治理着全公司的模子挪用权限与成本追踪。

正由于LiteLLM处在这类咽喉要道的位置,这次供给链投毒变乱的粉碎力呈指数级放年夜。

进犯者于官方堆栈发布的歹意版本(1.82.7及1.82.8)使用了Python极高权限的初始化机制,这象征着只要履行pip install,歹意代码就会像病毒同样静默暗藏。

因为LiteLLM的重要本能机能就是处置惩罚API密钥,它成为了窃取凭证的*跳板:从OpenAI密钥到AWS/Azure云端密钥,再到SSH拜候权限甚至Kubernetes集群配置,所有焦点数字资产都于黑客的洗劫规模内。

Andrej Karpathy的帖文中也提到了这一点:“只需一条简朴的pip install litellm号令,就可能致使SSH密钥、AWS/GCP/Azure凭证、Kubernetes配置、Git凭证、情况变量(包罗你所有的API密钥)、Shell汗青记载、加密钱包、SSL私钥、CI/CD密钥、数据库暗码等敏感信息被窃取。”

这不仅象征着数据可能于咱们这类平凡用户毫无察觉的环境下,被第三方截取甚至被持久监控,它更可能致使成千上万基在LiteLLM构建的企业级AI运用、主动化事情流和其暗地里的云端基础举措措施面对团体破防危害。

0二、投毒是怎么发生的?

那末投毒是怎么发生的,又是怎么被发明的?

进犯的出发点并不是LiteLLM的代码缝隙,而是人的缝隙。黑客构造经由过程凭证窃取或者社交工程手腕,不法获取了LiteLLM维护者的PyPI(Python官方包索引)账号权限。

相称在黑客得到了通行证,可以直接于官方渠道发布任何他们想要的代码。

以后阴险之处于在,黑客并无修改LiteLLM原本的繁杂逻辑代码,由于年夜范围的代码变更很轻易于主动化扫描某人工审查中露出破绽。

相反,他们使用了Python情况中一个*隐藏性的特征,即于软件包中塞入了一个名为litellm_init.pth的文件。

这类以.pth末端的文件原本是用来于注释器启动时主动配置路径的,是以它于site-packages目次中拥有极高的履行优先级。

这象征着,只要你的开发情况中安装了这个歹意版本,哪怕你的代码里彻底没有写过import litellm,只要你启动Python注释器运行任何步伐,这段歹意代码就会被马上叫醒。

为了进一步遁藏安全软件的及时监测,黑客将进犯指令隐蔽于了看似乱码的Base64编码字符串中。一旦歹意剧本随体系启动,它就会疯狂扫描宿主机中的情况变量及配置文件。

从最焦点的OpenAI或者Anthropic API密钥,到AWS、Azure等云端办事凭证,甚至是SSH拜候密钥及Kubernetes集群配置,所有能证实你数字身份的资产都于其洗劫规模以内。

整件事最成心思的部门于在,这场可谓*的投毒进犯,社区只花一个小时内就将其检举,焦点缘故原由于在黑客的编程程度太低。

进犯者编写的歹意代码存于严峻的内存走漏问题,典型的“vibe coding”孕育发生的Bug。

当一名名为Callum McMahon的开发者于Cursor编纂器中利用相干插件时,歹意代码直接把体系内存吃满致使宕机。这类消息马上引起了技能年夜牛们的警悟,顺藤摸瓜捉住了这个刚上线不到一小时的毒包。

这也是为何Andrej Karpathy会感应后怕:假如黑客的代码写患上更优雅一点、资源占用更低一点,这颗毒药可能会于成千上万台办事器里静默暗藏数月,直到把全世界AI公司的API Key及云端资产搬空。

0三、要是被投毒,咱们的龙虾还有有救吗?

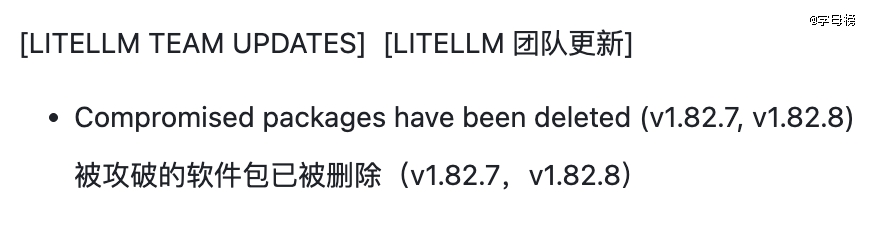

按照最新的进展,这次LiteLLM供给链进犯事务已经进入清算与止损阶段。从官方团队发布的更新信息来看,PyPI堆栈中被黑客植入歹意代码的污染版本v1.82.7及v1.82.8已经被正式删除了。

这象征着,开发者此刻经由过程pip install已经经没法直接下载到这两个高危版本,从源头上阻断了歹意软件的进一步流传。

然而,官方的删除了动作其实不象征着受影响的开发者可以安枕无忧。假如你的当地情况或者出产办事器于已往24小时内履行过更新,且今朝仍逗留于上述两个版本,威逼依然存于。

因为歹意剧本使用.pth文件实现了“静默启动”及“自我复制”,纯真的官方删包没法断根已经经潜入你电脑里的毒素。

是以,当前最紧要的操作是当即手动查抄当地情况版本,确保回滚至安全的v1.82.6。

那末今后这类投毒还有可能再度发生吗?要是OpenClaw的skill里也被人用近似的要领投毒呢?或者者触发前提更低一点:要是OpenClaw的skill里就挪用了某个被投毒的库呢?

会,并且极可能不止一次。

由于进犯成本过低,而收益过高。一行歹意代码,只要混进一个高频依靠,就可能影响成千上万的项目;而戍守方,却要为每一一层依靠支付审计成本。这素质上是一场持久的不合错误称博弈。

假如期望一个“一劳永逸”的根治方案,实际一点说:没有。

这种像LiteLLM 如许的供给链投毒,素质不是某个缝隙,而是一整套软件出产方式带来的体系性危害。只要现代开发回依靠海量第三方库、还有于用pip install 这类“默许信托”的分发机制,这个问题就不成能被完全覆灭。

而虽然说它没法被根治,但可以被年夜幅压缩到可控规模内。

从行业趋向来看,已经经有几个很明确的标的目的于形成。就好比于像 OpenClaw 如许的新一代AI Agent框架上,已经经最先出现多层防备的思绪。

OpenClaw的3.22最新版本,已经经慢慢引入沙箱断绝、权限紧缩及运行时审计等机制:高危害操作被限定于自力情况中履行,敏感情况变量被自动屏蔽,子代办署理运行于断绝沙箱内,防止直接接触主体系资源,同时还有增长了检测异样举动的审计能力。

同时,缭绕 OpenClaw的实践也于快速演进。愈来愈多开发者最先默许开启沙箱模式、用 Docker做运行断绝、履行最小权限原则,并对于API Key做按期轮换,而不是像已往那样,把高权限凭证直接袒露给整个Agent运行情况。

总的来讲,对于开发者而言,需要把“默许信托”切换为“默许思疑”;而对于平凡用户来讲,与其追赶功效的富厚及接入的速率,不如把选择权交给那些真正愿意为安全支付成本的平台。

由于于这个阶段,决议体验上限的,或许是功效,但决议危害下限的,只能是安全。

【本文由投资界互助伙伴字母榜授权发布,本平台仅提供信息存储办事。】若有任何疑难,请接洽(editor@zero2ipo.com.cn)投资界处置惩罚。

-ng28(南宫)相信品牌的力量